Tag: Ciberseguridad

-

Vulnerabilidades de Seguridad en Aeropuertos: Cómo un Hombre Creó WiFi Falsos para Robar Datos

El reciente arresto de un hombre en Australia Occidental acusado de instalar redes WiFi falsas en aeropuertos y vuelos domésticos ha dejado al descubierto una serie de vulnerabilidades en la ciberseguridad actual. Este incidente pone de relieve tanto la creatividad malintencionada de algunos individuos como la necesidad urgente de que la población en general adopte…

-

La Caída de Rabbit: Promesas Rotos y Consecuencias para la Seguridad

El reciente fiasco de seguridad en Rabbit es un recordatorio contundente de los peligros de las promesas exageradas y el mal manejo en el ámbito tecnológico. Rabbit, conocida por sus innovaciones en la inteligencia artificial y dispositivos con capacidad Web3, ha sido blanco de críticas tras el descubrimiento de que su subdominio r1.rabbit.tech permitía el…

-

Un Analista Descubre una Vulnerabilidad Crítica en KakaoTalk: ¿Por Qué No Todos los Investigadores son Iguales?

KakaoTalk, la aplicación de mensajería líder en Corea del Sur, juega un papel fundamental en la vida diaria de sus ciudadanos, comparable a WhatsApp en Europa o LINE en Japón. Sin embargo, una reciente vulnerabilidad crítica descubierta en la aplicación ha subrayado un problema significativo en sus políticas de recompensas por encontrar fallos de seguridad:…

-

El Impacto de las Grandes Recompensas en la Seguridad Blockchain: Un Análisis Profundo

La industria de la blockchain ha sido testigo de un evento histórico con el pago de una recompensa de $2 millones por parte de Sei a un investigador de seguridad. Este hito no solo subraya la importancia de la ciberseguridad en el ecosistema blockchain, sino que también plantea interrogantes sobre los riesgos y beneficios de…

-

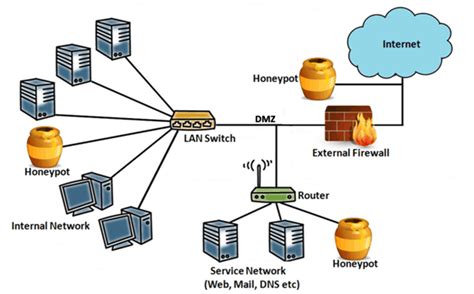

La Realidad Inquietante de los Honeypots SSH: Explorando los Peligros de Exponer Puertos al Internet

Exponer puertos en el Internet es uno de los mayores riesgos para cualquier administrador de sistemas. Recientemente, un honeypot SSH, un señuelo digital diseñado para atraer a potenciales atacantes, demostró la inquietante cantidad de intentos de acceso no autorizados que pueden ocurrir en tan solo 30 días. La cantidad de intentos de hacking documentados no…

-

Graves Vulnerabilidades en los Routers D-Link: Análisis e Implicaciones

El reciente informe sobre una vulnerabilidad crítica en ciertos modelos de routers D-Link ha causado un revuelo significativo en la comunidad tecnológica. Según el CVE-2024-6045, se descubrió una puerta trasera de prueba en fábrica que permite a los atacantes no autenticados habilitar el servicio Telnet y obtener acceso administrativo a través de credenciales codificadas en…

-

La Ilusión de la Seguridad Informática: ¿Estamos Realmente Protegidos?

Vivimos en una era en la que la seguridad de la información debería ser una prioridad. Sin embargo, a menudo parece que elegimos no cumplir con los estándares necesarios para garantizar la protección de los datos personales y financieros. Y es que, en muchos casos, la resistencia a implementar medidas estrictas de seguridad viene determinada…

-

La batalla entre jugadores y anti-trampas: ¿hasta dónde deben llegar los desarrolladores?

El debate en torno al uso de herramientas avanzadas de anti-trampas en videojuegos ha cobrado nuevo protagonismo con la creciente sofisticación de los trucos y hacks que inundan el panorama. La reciente controversia sobre la implementación de sistemas de detección que prohíben la presencia de herramientas de ingeniería inversa como IDA o Ghidra en las…

-

Lecciones Cruciales de Seguridad: La Historia de una Llave Filtrada y una Pérdida de $40K en 2 Minutos

La historia de un desarrollador que perdió $40,000 en criptomonedas en solo dos minutos al filtrar accidentalmente su llave privada en GitHub es un recordatorio escalofriante de la importancia de la seguridad en el desarrollo de software. En un mundo donde los ataques informáticos están en constante evolución, este incidente pone de manifiesto los riesgos…

-

La importancia de la encriptación en reposo: ¿A quién le afecta realmente?

En el mundo de la seguridad informática, la encriptación en reposo es un término que frequentemente escuchamos. Pero, ¿qué significa realmente y a quién beneficia? Es un concepto ampliamente debatido, especialmente en el contexto de la computación en la nube y la gestión de datos empresariales. Desde la protección contra el robo físico de discos…